9 aprile 2026 - Research

Abbiamo analizzato un sample dello spyware Spyrtacus risalente al 2025, versione 8.71. Tra le sue funzionalità troviamo la registrazione dello schermo e la cattura di screenshot, la registrazione delle chiamate vocali, l’esportazione dei messaggi di WhatsApp, il caricamento di file e l’esecuzione dinamica di moduli scaricabili da remoto. Confermiamo l’attribuzione a SIO S.p.A. e forniamo un piccolo set di IoC (Indicatori di Compromissione) per rilevare le infezioni di questa famiglia di malware.

Come per la maggior parte degli spyware low-cost, l’infezione avviene ricevendo un SMS che informa la vittima riguardo alla necessità di installare un’app fornita dall’operatore per mantenere attivo il servizio mobile. L’SMS contiene un link accorciato con tinyurl.com che, dopo una serie di reindirizzamenti, porta a una pagina di phishing che imita il sito del provider mobile della vittima. Il threat actor mantiene pagine pre‑preparate per tutti i principali operatori italiani.

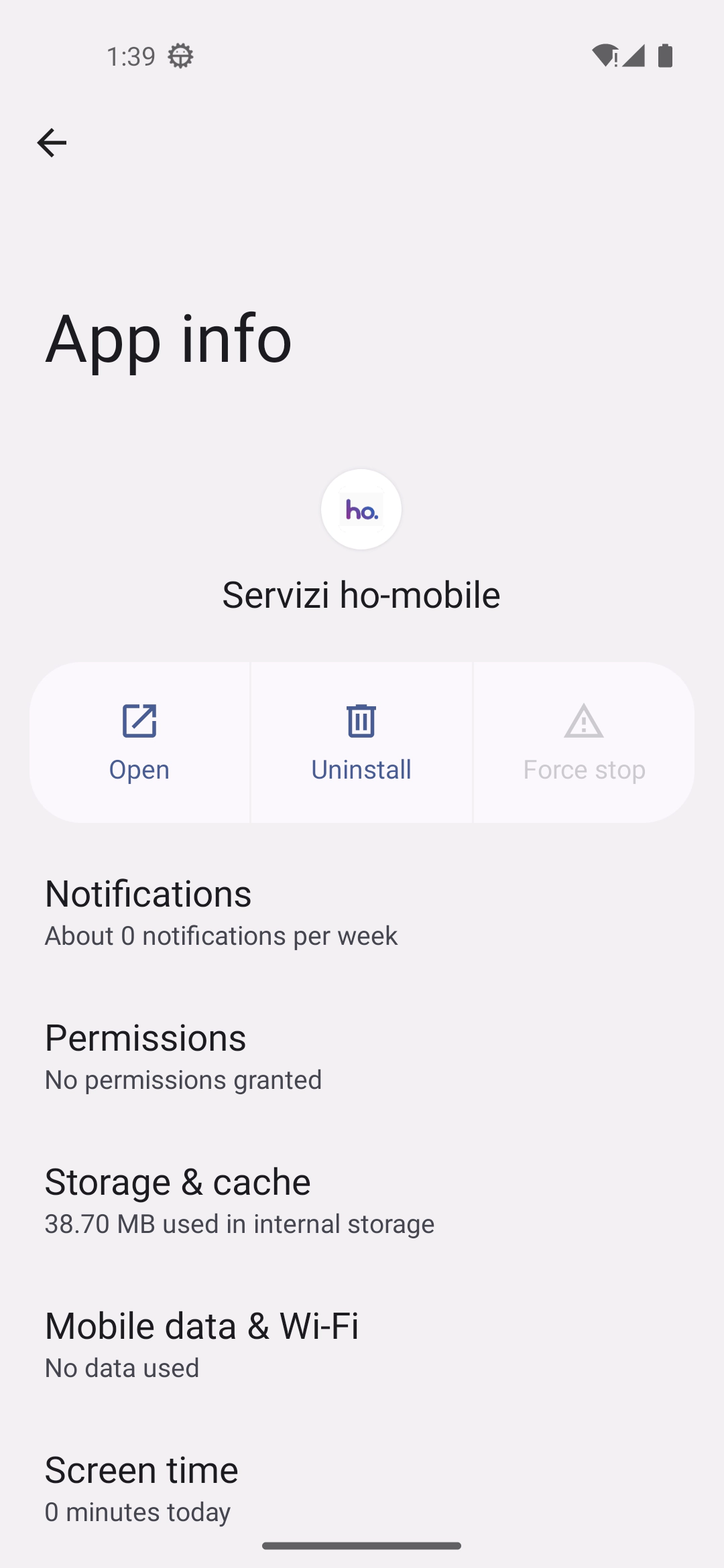

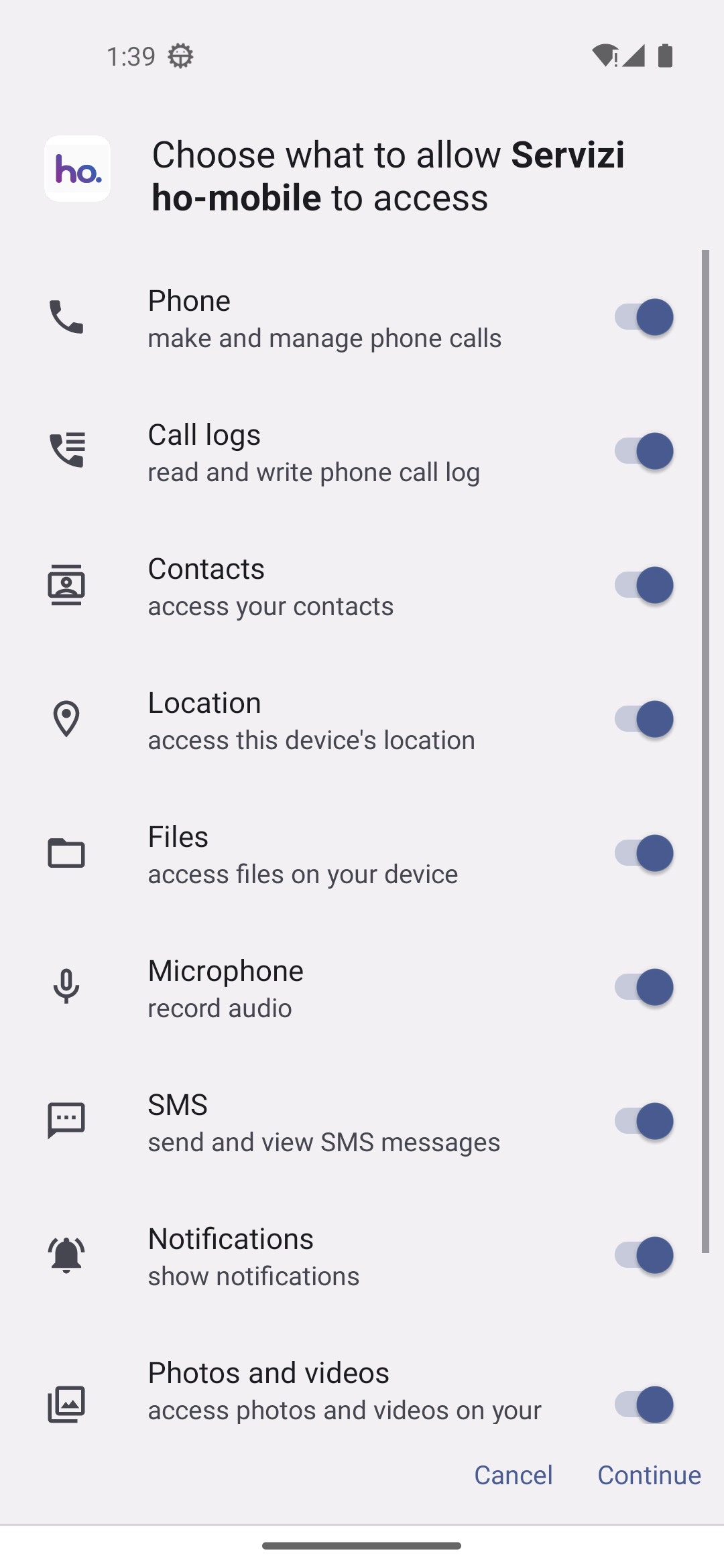

In questo caso l’URL mostra una pagina che imita ho. mobile (ho‑mobile.it) e propone un link per scaricare l’APK malevolo.

L’applicazione stessa finge di essere l’app ufficiale ho. mobile, pubblicizzando una nuova promozione 5G. Questa tattica è comune tra le famiglie di spyware a basso costo, che si basano sul costringere gli utenti a installare app dannose piuttosto che sfruttare exploit chains sofisticate.

Nel nostro caso l’app utilizza il nome pacchetto com.elysium.core, mentre la sua activity principale è denominata it.taog.app.MainActivity. Il manifest dell’app riporta versionCode="871" e versionName="8.71".

L’app è firmata con una chiave appartenente a:

CN=Aziz Oukil, OU=Unknown, O=Unknown, L=Sant'Anastasia, ST=NApoli, C=IT

È offuscata tramite DexGuard 9.x. Tuttavia, nelle risorse è presente una stringa contenente spyrtacus-agent.

Il nome Spyrtacus non è nuovo; questo campione è probabilmente una variante più recente del noto agente usato da SIO.

Al primo avvio il malware raccoglie informazioni sul dispositivo, inclusi gli IMEI, e invia tutto al server Dispatcher tramite l’endpoint /Dispatcher/GetParams. Se non si verificano errori, il Dispatcher restituisce un set di parametri che abilitano o disabilitano le funzionalità dello spyware.

Alcuni dei parametri controllano se il malware:

Il malware può inoltre scaricare moduli remoti aggiuntivi dal server Dispatcher. I moduli sono composti da file DEX criptati con AES che vengono caricati in memoria tramite la classe Android InMemoryDexClassLoader.

Nella nostra analisi abbiamo mantenuto il campione offline tramite una sandbox, quindi non è stato possibile recuperare il payload di nessun modulo.

Durante il processo di onboarding il server Dispatcher restituisce anche l’indirizzo IP del server Command‑and‑Control (C2) che l’agente utilizzerà successivamente. L’agent comunica con il C2 tramite una serie di protocolli tra cui FTP, MQTT(S), HTTP(S) e infine i servizi Firebase di Google.

Per convalidare il certificato del server, l’agente carica un keystore incorporato nel file res/raw/ks. Il keystore contiene la seguente riga Issuer:

C=IT, CN=Artemide/Spartacus, L=Roma, O=Coliseum, ST=Unknown, OU=Lotta Greco‑Romana

Lo stesso certificato è servito da un indirizzo IP appartenente a AS206173 (un ISP denominato “NAVIGAZIONE INTERNET”). Questo ASN è registrato da SIOPLUS S.R.L. (P. IVA 10253360969), una controllata di SIO S.p.A..

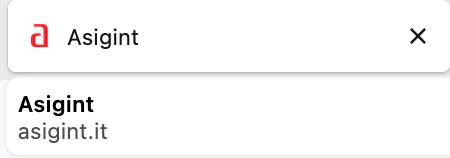

Per confermare ulteriormente l’attribuzione, abbiamo scaricato la favicon di uno dei server C2.

La favicon del C2:

E la favicon di asigint[.]it, un’altra azienda controllata da SIO:

Come anticipato, l’applicazione utilizza i servizi di Google Firebase, cosa comune per la maggior parte delle app Android data la natura pervasiva dei servizi di Google.

Nel contesto di uno spyware, però, questo è significativo poiché rivela a Google la correlazione tra l’infezione dello spyware e l’identità Google delle vittime.

Di seguito i progetti Firebase usati da Spyrtacus:

https://assist-online.firebaseio.com

https://dusty-apricot.firebasestorage.app

Per confermare ulteriormente l’attribuzione, e in linea con quanto TechCrunch aveva riportato sul dialetto napoletano presente nei commenti dello spyware, abbiamo trovato anche le seguenti stringhe nel binario:

LA CODA INVIO E' VUOTA -- STATT BBUONPARAMETRI CONNESSIONE RICEVUTI -- SCATENATE L'INFERNO!Queste stringhe riflettono i commenti in lingua madre degli sviluppatori e collegano ulteriormente il campione alla nota code‑base legata a SIO.

In passato sono stati analizzati altri campioni di Spyrtacus; in particolare ecco una lista non esaustiva:

Versione 8.65 – ottobre 2024

Versione 8.20 – aprile 2022

Versione sconosciuta – 2019

Apparentemente, esiste una nuova versione dell’agent 8.72, come documentato: https://www.lawfulinterceptionacademy.eu/clir/.

IPs:

5.56.12.15089.46.67.218Domains:

supporto-mobile.itsrv.servicemnt.comAndroid package names:

com.elysium.coreit.taogorg.util.carriersvcsys.base.serviceC2 favicon SHA256 hash:

ef2e1c47166fe0c5ab3bf5216baf6ad6b96f759e15ac218d1a1a3cdcc9e0994fCome già affermato, e come confermato da numerose ONG, gli spyware mercenari non dovrebbero esistere. Ribadiamo la necessità di vietare questi strumenti e di ritenere responsabili i loro operatori e sviluppatori; continuiamo a promuovere questo obiettivo attraverso i nostri contributi e la partecipazione al network di EDRi.

Hai letto un articolo della sezione Ricerca, dove divulghiamo i risultati dei nostri studi tecnici e sociali su reti, sicurezza e sorveglianza, con l’obiettivo di comprenderli a fondo e produrre conoscenza pubblica.

Siamo un’organizzazione no-profit gestita interamente da volontari. Se apprezzi il nostro lavoro, puoi aiutarci con una donazione: accettiamo contributi economici, ma anche materiale e banda per sostenere le nostre attività. Per sapere come supportarci, visita la pagina delle donazioni.