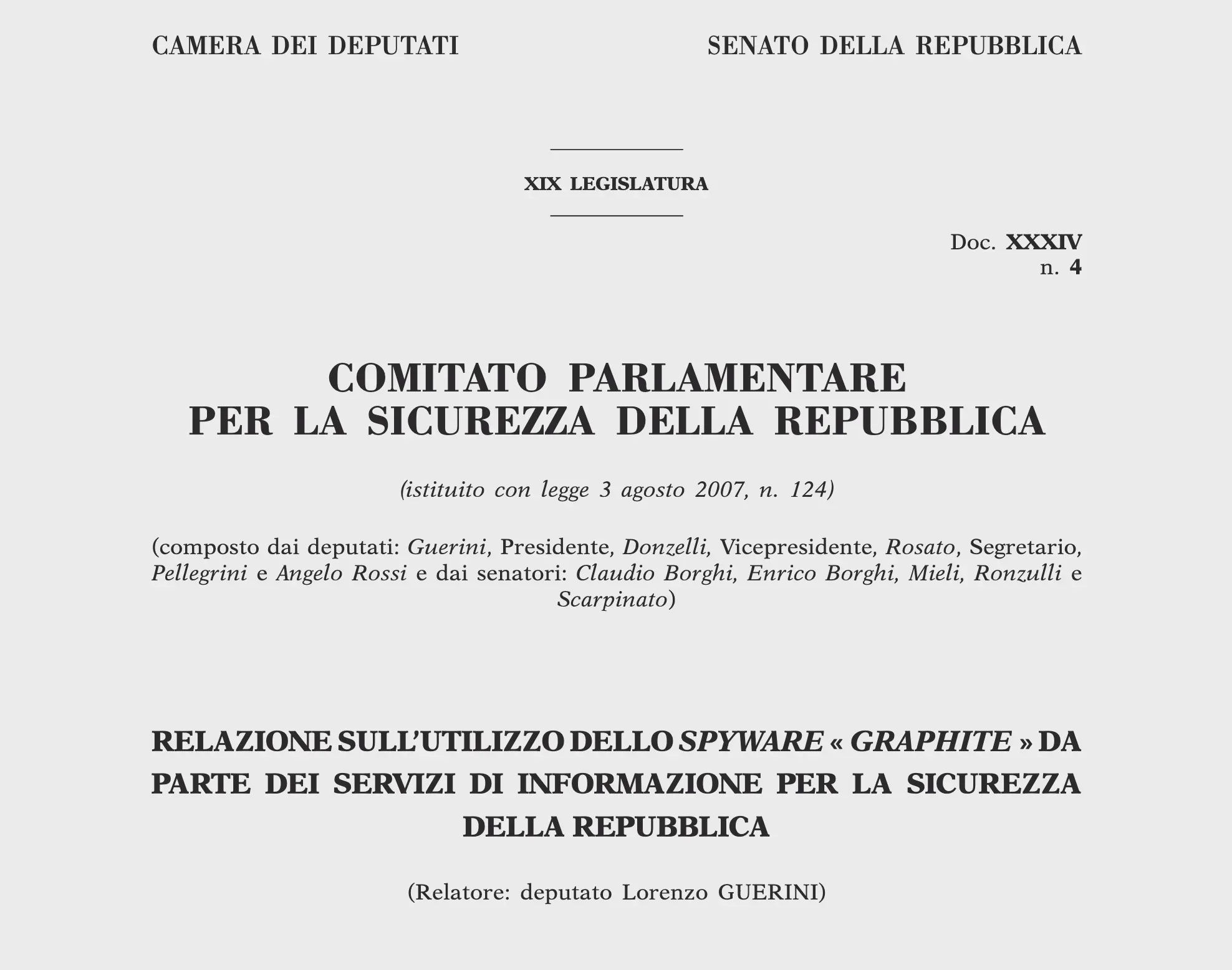

7 giugno 2025 - Advocacy

Il rapporto del COPASIR sul caso dello spyware Graphite, usato contro attivisti e giornalisti in Italia, è finalmente pubblico. Eppure, invece di chiarire, solleva nuovi interrogativi sull’operato del governo, sui costi e sugli abusi della sorveglianza di Stato. Qui riassumiamo alcuni dei punti più critici. Per chi volesse approfondire, il documento è disponibile integralmente sul sito della Camera.

Il rapporto conferma che Luca Casarini, figura di riferimento della ONG Mediterranea Saving Humans, è stato intercettato in modo intermittente per almeno cinque anni. Prima con tecniche tradizionali, poi — sotto il governo attuale — usando Graphite. Mediterranea non è un’organizzazione segreta: le sue operazioni di salvataggio nel Mediterraneo avvengono sotto gli occhi di osservatori internazionali e giornalisti. Viene da chiedersi che cosa giustifichi un tale accanimento e violazione della privacy contro un’organizzazione i cui scopi e modalità operative sono chiari.

La sproporzione tra i mezzi utilizzati, la durata delle indagini e i deboli riscontri ottenuti è sconcertante, e difficilmente giustificabile.

Il governo ha fornito dichiarazioni contraddittorie. Inizialmente ha glissato sulle vittime dello spyware, poi ha detto che i contratti con Paragon erano ancora attivi, infine ha parlato di sospensione. Ma secondo Haaretz, Giorgia Meloni avrebbe contattato direttamente Netanyahu per chiedere chiarimenti. Il COPASIR, invece, menziona una interruzione unilaterale da parte dei servizi, in netto contrasto con quanto precedentemente affermato.

Il rapporto dedica ampio spazio alla “tracciabilità” delle operazioni svolte tramite Graphite:

Altra questione di carattere giuridico legata all’utilizzo delle moderne tecnologie di captazione, che, come emerso dalle audizioni, comportano il salvataggio di dati su database non cancellabili da parte dei soggetti pubblici utilizzatori, se non con il concorso del fornitore del servizio (pag. 23)

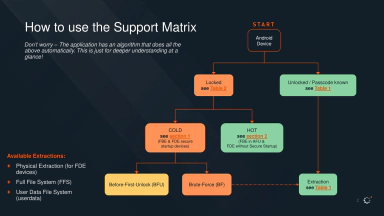

Secondo i riscontri ottenuti dal Comitato nell’ambito della propria attività istruttoria, emerge come di ogni utilizzo dello spyware Graphite, l’operatore, che deve identificarsi con username e password, lasci una traccia in un database o acquisition log e nel registro di audit. Il database è ubicato presso la sede del cliente, raccoglie le informazioni acquisite sul target di un’operazione e non risulta accessibile alla società. Nel registro di audit, i cui dati sono comunque conservati su server presso il cliente, si tiene traccia delle operazioni effettuate e di tutti gli accessi al sistema, ivi inclusi eventuali accessi tecnici per manutenzioni o aggiornamenti da parte della società. Peraltro, i dati acquisiti possono essere cancellati dal database direttamente da parte del cliente. Le informazioni presenti nel registro di audit invece non possono essere cancellate da parte del cliente. Il Comitato ha specificamente richiesto ed ottenuto, anche nel corso dei sopralluoghi presso le Agenzie svoltisi il 7 maggio 2025, rassicurazioni sul fatto che i dati relativi ai contenuti delle operazioni non sarebbero comunque accessibili alla società Paragon Solutions. (pag. 13)

Questo tipo di rassicurazione è fragile. Il solo fatto che non esista un’interfaccia grafica per modificare i registri di audit non garantisce affatto che questi non siano alterabili. Se il registro è sotto il controllo del cliente, chi ha accesso al sistema può sempre intervenire — soprattutto se mesi sono passati tra lo scoppio del caso mediatico (il 31 gennaio) e l’inizio delle indagini. Solo un’analisi forense indipendente potrebbe davvero accertare l’integrità di questi registri.

Il caso del giornalista Giovanni Cancellato — secondo il COPASIR non spiato — viene liquidato con l’ipotesi di “falsi positivi” nel rilevamento. Ma il suo telefono non è l’unico colpito: anche altri membri della sua redazione risultano compromessi. È ragionevole attendersi che cittadini privati possano produrre “prove” in casi dove la natura stessa dello spyware consiste nell’essere invisibile, non lasciare tracce e rendere impraticabile l’accertamento? Si sposta così l’onere sulla vittima, e si evita di approfondire le evidenti responsabilità di chi aveva le piene potenzialita’ di compiere tale operazione e ora è nella posizione di poter ottenere delle risposte.

L’ingenuità di queste affermazioni appare quasi ironica, se non offensiva, per il doppio standard che evidenziano. In nessun caso l’autorità si acconteterebbe di una conferma grafica senza analisi forense se ad essere indagato fosse un cittadino o un attivista. Allo stesso tempo, non contemplando nemmeno la possibilità di alterazione, si chiede ad un cittadino, vittima, e a un’organizzazione no profit che ha centinaia di casi da assistere nel mondo, analisi forensi ancora più aprofondite nonostante la grande quantità di prove circostanziali e indiziarie (tra cui: molteplici giornalisti nel cluster di infezione, notifica di Meta, conferma parziale indipendente di Citizen Lab.)

Un passaggio del rapporto è particolarmente sconcertante:

Le utenze con prefisso italiano non rientrano tra quelle per le quali è esclusa contrattualmente la sottoposizione a captazione attraverso lo spyware Graphite. (pag. 18)

In altre parole: per evitare che cittadini italiani vengano spiati da clienti stranieri di Paragon, lo Stato deve pagare. Il solo modo per escludere un prefisso dalla lista degli “spiabili” è negoziare (e pagare) un’esclusione contrattuale. Siamo di fronte a un modello di business basato sull’estorsione: se uno Stato non paga, i suoi cittadini restano vulnerabili all’uso dello spyware da parte di governi terzi.

Nel frattempo, Paragon ha risposto pubblicamente all’indagine del COPASIR, sostenendo di aver offerto una collaborazione tecnica alle autorità italiane per verificare se il proprio spyware fosse stato usato contro Francesco Cancellato, e di aver rescisso il contratto con l’Italia proprio a seguito del rifiuto di procedere.

Queste dichiarazioni vanno trattate con cautela, dato Paragon è un attore direttamente coinvolto, con un evidente interesse a tutelare la propria immagine commerciale. Tuttavia, su un punto concordiamo: l’indagine sul caso dei giornalisti di Fanpage resta insufficiente. E, ancora una volta emergono versioni contrastanti tra Paragon e il governo italiano, alimentando dubbi piuttosto che risolverli.

Ancora una volta, strumenti di sorveglianza avanzati vengono usati contro attivisti e giornalisti, e non nei casi estremi spesso citati come giustificazione, come dimostrano ormai numerosi precedenti. Il caso Graphite in Italia mostra, di nuovo, dopo Polonia, Spagna, Grecia e molti altri, come anche nei paesi democratici gli spyware vengano impiegati per colpire voci critiche o scomode — con costi elevatissimi, risultati discutibili, e rischi altissimi per la sicurezza informatica globale.

Il governo italiano deve assumersi le proprie responsabilità, chiarire pubblicamente il reale utilizzo di Graphite, e porre immediatamente fine a qualsiasi contratto con aziende come Paragon. L’Unione Europea dovrebbe attivarsi, come chiesto da Citizen Lab per limitarne l’uso, eliminare la produzione in territorio europeo e sanzionare le aziende coinvolte.

Hai letto un articolo della sezione Advocacy, dove ci occupiamo di difendere la privacy e l’anonimato online, documentando minacce e pratiche invasive come quelle delle aziende di sorveglianza e promuovendo una cultura digitale consapevole e libera.

Siamo un’organizzazione no-profit gestita interamente da volontari. Se apprezzi il nostro lavoro, puoi aiutarci con una donazione: accettiamo contributi economici, ma anche materiale e banda per sostenere le nostre attività. Per sapere come supportarci, visita la pagina delle donazioni.