8 marzo 2025 - Advocacy

Negli ultimi anni, le autorità di diversi paesi hanno intensificato l’uso di strumenti di sorveglianza digitale per accedere ai dispositivi mobili, spesso senza il dovuto rispetto delle procedure legali e senza il consenso informato degli interessati, talvolta in palese contrasto con le leggi vigenti, come dimostra l’attuale caso Paragon e Graphite. Osservatorio Nessuno, ha recentemente aiutato alcune persone dell’assemblea No CPR Torino a rilevare che i loro telefoni erano stati sbloccati e analizzati forensicamente con strumenti Cellebrite, senza che fosse stato dato loro preavviso sufficiente per permettere ai loro consulenti di verificare che la procedura fosse condotta nel rispetto della legge.

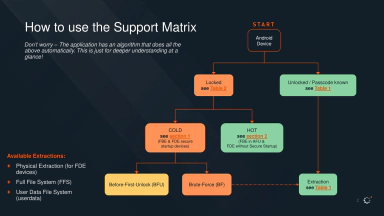

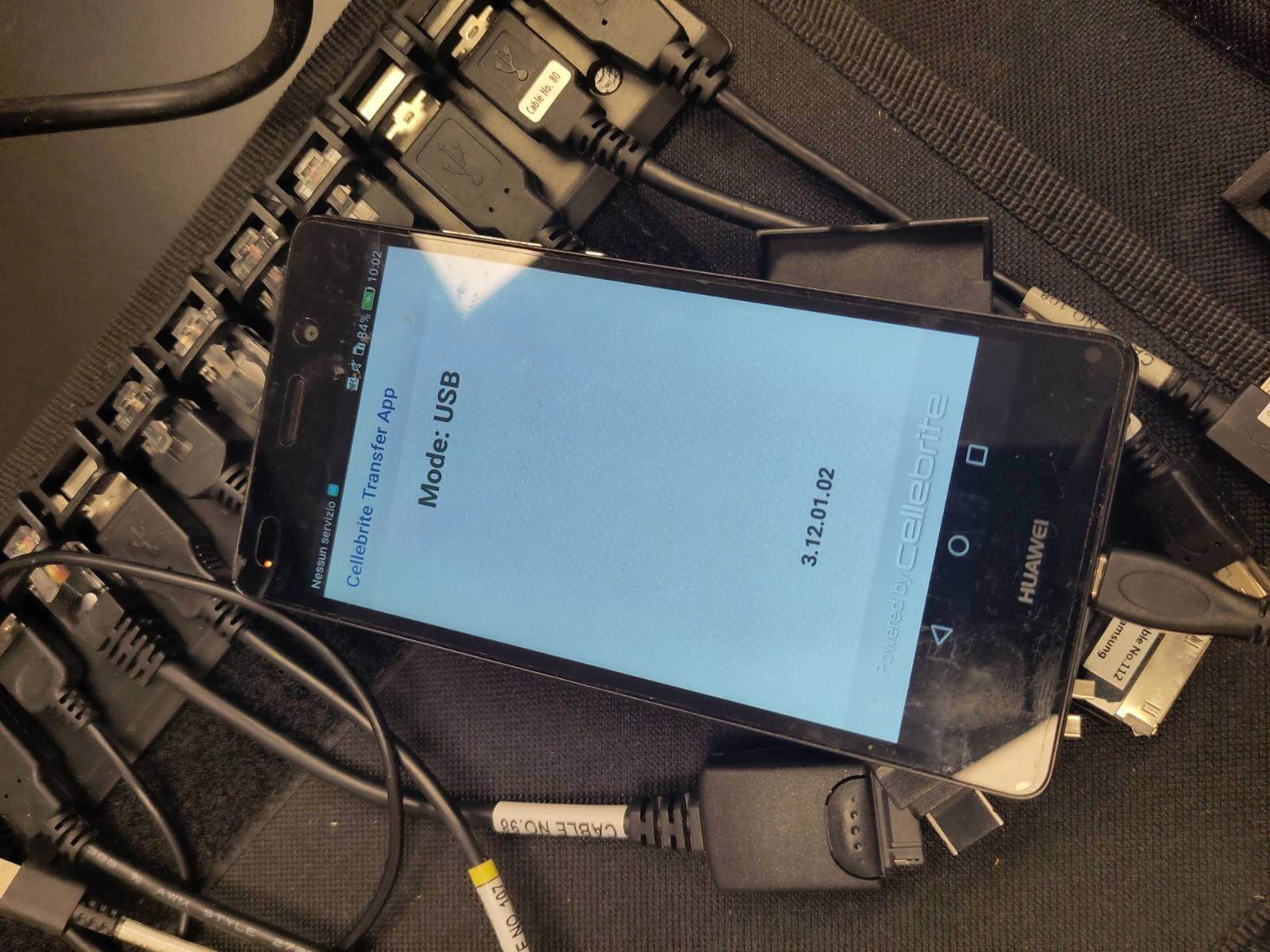

Un caso specifico riguarda tre telefoni sequestrati il 20 marzo 2024 durante un’azione all’aeroporto di Malpensa. Gli smartphone, protetti da PIN e con crittografia attiva, sono stati riconsegnati con chiari segni di compromissione: due di essi avevano i PIN scritti su un adesivo sul retro, un’indicazione evidente che erano stati sbloccati e analizzati. A quanto ci risulta i dispositivi erano spenti e relativamente aggiornati, richiedendo uno sblocco che nei termini stessi di Cellebrite è definito Before First Unlock (BFU), tecnicamente tra i più complessi da sviluppare e costosi da acquisire.

Utilizzando Mobile Verification Toolkit abbiamo confermato la compromissione e inequivocabili segni di utilizzo degli strumenti dell’azienda Israeliana. Gli stessi file corrispondevano a quelli analizzati in un recente rapporto di Amnesty International, che denuncia l’uso di Cellebrite e spyware per monitorare giornalisti e attivisti in Serbia. La connessione con Cellebrite e il suo servizio UFED/Inseyets suggerisce che le forze dell’ordine italiane abbiano inviato i dispositivi a consulenti terzi, che in possesso di tali software, li hanno utilizzati per estrarre dati dai dispositivi senza notificare adeguatamente gli interessati o i loro legali.

Attualmente siamo in contatto con organizzazioni internazionali e stiamo assistendo nell’analisi tecnica approfondita. I risultati di questa analisi verranno pubblicati successivamente.

Non è solo la pervasività della sorveglianza a preoccupare, ma anche il fatto che Cellebrite sia attiva nel mercato degli exploit 0-day, che sfruttano vulnerabilità sconosciute nei sistemi operativi per aggirare le misure di sicurezza. Questo tipo di commercio mina la sicurezza di tutti gli utenti, compresi governi e aziende, alimentando un circolo vizioso di insicurezza informatica.

Osservatorio Nessuno condanna fermamente l’uso di strumenti come Cellebrite contro attivisti, giornalisti, e cittadini comuni. Questi strumenti, pubblicizzati come mezzi per contrastare il crimine, vengono invece spesso utilizzati per colpire il dissenso politico e la società civile. Inoltre, le societa’ che li producono e vendono, e specificamente nel caso di Cellebrite, non devono aderire a nessun criterio di adeguata verifica dei clienti o utilizzatori e sono spesso liberamente acquistabili da terze parti, inclusi negozi di telefonia, consulenti e aziende esterne.

Come associazione, ci impegniamo a difendere il diritto alla privacy e alla sicurezza digitale di tutti, specialmente di coloro che sono più vulnerabili alla sorveglianza statale. Continueremo a monitorare questi sviluppi e a fornire supporto a chiunque sia vittima di pratiche abusive di sorveglianza.

Se sei un attivista o un giornalista preoccupato per la sicurezza dei tuoi dispositivi, o se un tuo dispositivo è stato sequestrato e non hai un consultente tecnico di parte di grado di assistere, contattaci scrivendo su Signal a questo link o mandando una email a support@osservatorionessuno.org.

Hai letto un articolo della sezione Advocacy, dove ci occupiamo di difendere la privacy e l’anonimato online, documentando minacce e pratiche invasive come quelle delle aziende di sorveglianza e promuovendo una cultura digitale consapevole e libera.

Siamo un’organizzazione no-profit gestita interamente da volontari. Se apprezzi il nostro lavoro, puoi aiutarci con una donazione: accettiamo contributi economici, ma anche materiale e banda per sostenere le nostre attività. Per sapere come supportarci, visita la pagina delle donazioni.